Glenn Greenwald: Como os governos ocidentais manipulam a internet

Documentos de Snowden revelam: serviços de espionagem intervêm maciçamente na rede, de modo clandestino, para desinformar, difamar adversários e espalhar intrigas

Documentos de Snowden revelam: serviços de espionagem intervêm maciçamente na rede, de modo clandestino, para desinformar, difamar adversários e espalhar intrigas

Por Glenn Greenwald, no The Intercept | Tradução Antonio Martins e Vila Vudu | Fonte: Outras Palavras

Sede do GCHQ britânico: agências de cinco países agem “para controlar, infiltrar, manipular e distorcer as narrativas online. Ao fazê-lo, atentam contra a própria integridade da internet”, diz Greenwald

Uma das histórias urgentes que falta contar, a partir dos arquivos de Edward Snowden, é como as agências de inteligência ocidentais estão agindo para manipular e controlar as narrativas online, com táticas extremas de construção de versões e destruição de reputações. É hora de contar um pouco desta história, e de apresentar os documentos que demonstram sua existência.

Nas últimas semanas, trabalhei com a NBC News para publicar uma série de artigossobre as “táticas sujas”empregadas pelo JTRIG (Grupo de Inteligência Conjunto para Pesquisa de Ameaças), uma unidade até há pouco secreta dos serviços de inteligência britânicos (Quartel-General de Comunicações do Governo, ou GCHQ, em inglês). Os textos baseiam-se em quatro documentos apresentados à Agência Nacional de Segurança norte-americana (NSA) e aos três outros serviços parceiros [da Austrália, Canadá e Nova Zelândia], que integram a aliança “Five Eyes”. Agora, estamos publicando na íntegra, na Intercept, um novo documento do JTRIG document, intitulado “A arte da Manipulação: Capacitar-se para Operações Online Encobertas.”

Ao publicar estas histórias, uma por uma, nossa reportagem para a NBC destacou algumas das revelações-chave: o monitoramento do YouTube e Blogger; o ataque ao grupo Anonymous, com o mesmo tipo de ataques DDoS que os “hacktivistas” são acusados de praticar; o uso de “ciladas de mel” (honey traps), que implicam atrair pessoas para situações comprometedoras, usando sexo; o emprego de vírus destrutivos. Mas agora, quero focar e elaborar sobre o ponto mais importante revelado por todos estes documentos. Estas agências estão agindo para controlar, infiltrar, manipular e distorcer as narrativas online. Ao fazê-lo, estão atentando contra a própria integridade da internet.

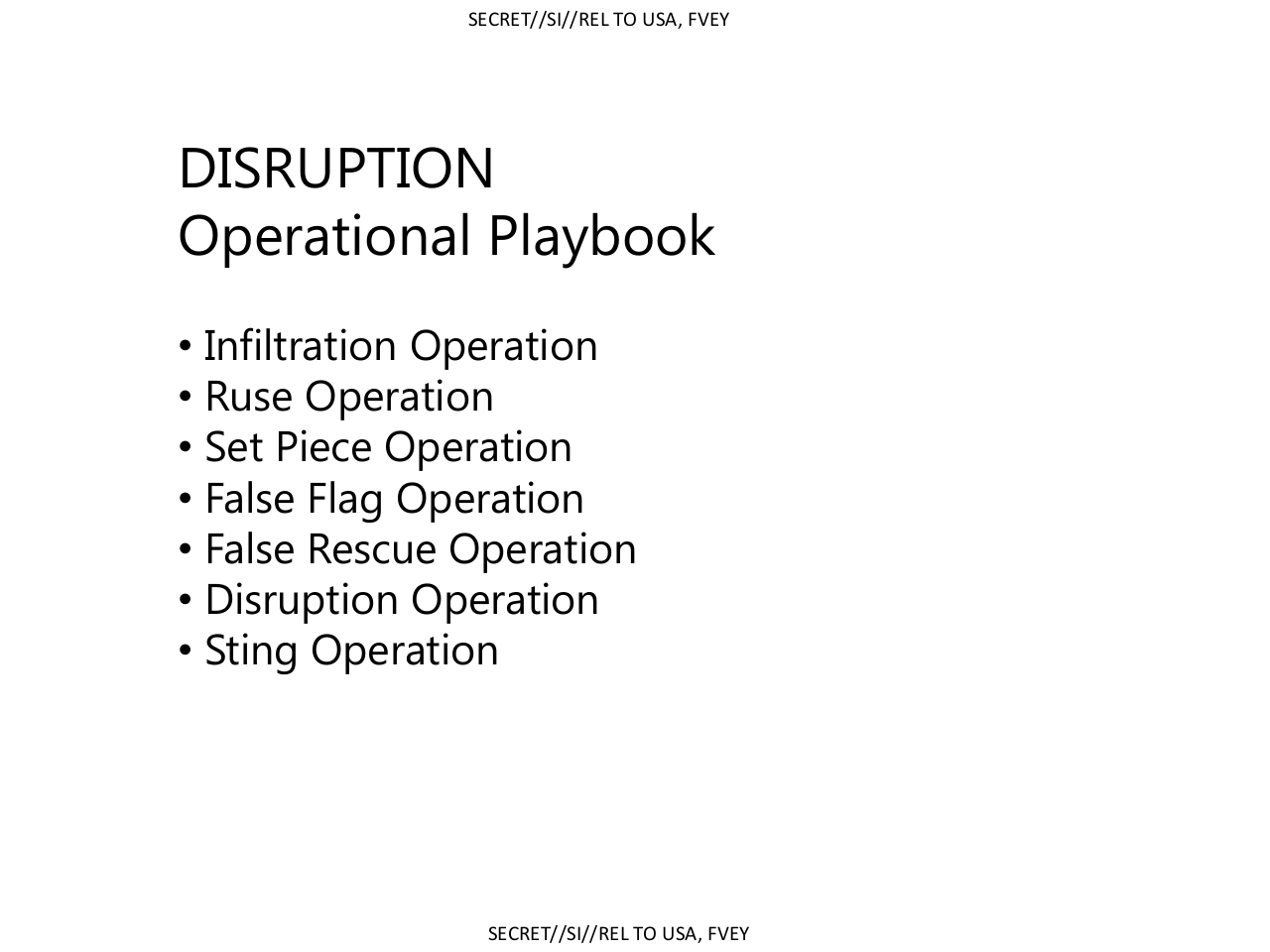

Ente aquilo que chama de seus objetivos centrais, o JTRIG identifica duas táticas: (1) introduzir todo tipo de material falso na internet, para destruir a reputação de seus alvos; e (2) usar as ciências sociais e outras técnicas para manipular as narrativas e o ativismo online, gerando os efeitos políticos que a agência considera desejáveis. Para compreender como estes programas são extremos, basta considerar as táticas que eles vangloriam-se de empregar: “operações de bandeira falsa” (false flag operations – postar material na internet e atribuí-lo falsamente a terceiros); postagens em blog para vitimização falsa (fake victim blog posts – fingir-se de vítima de um indivíduo cuja reputação se quer destruir), e várias formas de postagem de “informação negativa”. Eis uma lista ilustrativa das táticas elencadas no último documento do GCHQ, que publicamos.

Ruptura:

Cartilha Operacional

– Operação de Infiltração

– Operação de Enganação

– Operação de Falsa Bandeira

– Operação de Falso Salvamento

– Operação de Ruptura

– Operação Sting (operação onde normalmente um agente infiltrado adquire a confiança)

Outras táticas voltadas para indivíduos estão listadas aqui, sob um título revelador: “desacreditar um alvo”:

Desacreditando um alvo:

– Criando uma armadilha sexual (honey-trap)

– Alterar suas fotos em sites de rede social

– Escrever um blog simulando ser uma de suas vítimas

– Enviar emails e mensagens de texto para colegas, vizinhos, amigos, etc.

Em seguida, as táticas usadas para destruir empresas que a agência vê como alvos:

Desacreditando uma empresa:

– Vazar informação confidencial para empresas/imprensa via blogs, etc.

– Postar informação negativa em fóruns apropriados

– Interromper negociações, arruinar relacionamentos de negócio

A GCHQ descreve os objetivos do JTRIG em termos de clareza chocante: “usar as tecnologias online para fazer com que algo aconteça no mundo real ou virtual”, incluindo “operações de informação (influência ou ruptura)”

Efeitos: Definição:

– “Usando técnicas online para fazer algo acontecer no mundo real ou virtual”

– Duas amplas categorias:

– Operação de Informação (influência ou ruptura)

– Ruptura técnica

– Conhecida no GCHQ como Online Covert Action (Ação Clandestina Online)

– Os 4 “D”s: Negar / Romper / Degradar / Enganar

Os objetivos desta manipulação e destruição de reputação vão muito além dos alvos costumeiros da espionagem normal: nações hostis e seus líderes, outras agências militares e serviços de inteligência. Na verdade, a discussão de muitas destas técnicas ocorre no contexto de usá-las como substitutas ao “processo judiciário tradicional” contra pessoas suspeitas (mas não processadas, nem condenadas) de crimes comuns, ou, de maneira muito mais ampla, “hacktivismo” – referência a quem adota ações de protesto online com objetivos políticos.

A capa de um destes documentos revela: a agência tem consciência de que está “movendo fronteiras”, ao usar técnicas “ciber-ofensivas” contra pessoas que nada têm a ver com terrorismo ou ameaças à segurança nacional — e que envolvem agentes da lei que investigam crimes comuns:

Sessão de Ciber-Ofensa: Movendo os limites e Ação contra o Hacktivismo

– (Nome apagado) – Efeitos de Crimes Sérios – GCHQ

– (Nome apagado) – JTRIG, GCHQ

Não importa quais sejam suas opiniões sobre o Anonymous, os “hacktivistas” ou crimes banais. Não é difícil perceber a gravidade de permitir às agências secretas do governo perseguir os indivíduos que elas desejem — pessoas que nunca foram acusadas, muito menos condenadas, por crime algum — com estes tipos de táticas baseadas em manipulação e destruição de reputações. Como Jay Leiderman demonstrou, no The Guardian, no contexto do processo contra os hacktivistas do Paypal 14, as táticas de “negação de serviço” empregadas por hacktivistas provocam, no máximo, danos triviais (muito menos graves que as operações de ciberguerra promovidas pelos Estados Unidos e Reino Unido).

O ponto principal é que, muito além dos hacktivistas, as agências de vigilância investiram-se do poder de arruinar deliberadamente reputações de indivíduos e bloquear sua atividade política online. Isso ocorre mesmo quando estes indivíduos não foram acusados de crimes e quando suas ações não têm nenhuma conexão concebível com terrorismo ou ameaças à segurança nacional. Como afirma Gabriella Coleman, estudiosa do Anonymous na Universidade McGill, “perseguir o Anonymous e os hacktivistas equivale a perseguir cidadãos por expressar suas convicções políticas — o que resulta em sufocar o dissenso político legítimo. A partir de um estudo que publicou, a professora Coleman contesta veementemente a afirmação de que “haja algo de terrorista ou violento em suas ações.”

Os planos do governo para monitorar e influenciar as comunicações por internet, e infiltra-se secretamente em comunidades online, para semear dissidência e disseminar falsas informações são, há muito, objeto de especulações. Cass Sunstein, um professor de Direito de Harvard, conselheiro próximo de Obama e ex-chefe do Escritório de Informação e Assuntos Regulatórios escreveu um documento controverso em 2008. Nele, propõe que o governo norte-americano empregue grupos de agentes secretos, e de mobilizadores pseudo-”independentes” para “infiltrar cognitivamente” grupos online e websites, assim como outros grupos ativistas.

Sunstein também propôs enviar agentes secretos a “salas de chat, redes sociais online ou mesmo grupos presenciais”, que difundem o que chamou de “teorias conspiratórias” sobre o governo. Ironicamente, o mesmo Sunstein foi recentemente nomeado por Obama como membro de um grupo de revisão das atividades da NSA criado pela Casa Branca. É a mesma equipe que contestou acusações-chave contra a agência, limitando-se a propor um conjunto de reformas cosméticas aos poderes da agência (a maior parte das quais foi ignorada pelo presidente).

Mas estes documentos da GCHQ são a primeira prova de que um governo ocidental destacado está usando algumas das técnicas mais controversas para disseminar desinformação online, e atingir as reputações de seus alvos. Por meio destas táticas, o Estado está deliberadamente difundindo mentiras na internet, sobre quem quer que identifique como inimigo. Isso inclui o uso do que o próprio GCHQ chama de “operações falsa bandeira” e emails para as famílias e amigos dos alvos. Quem ofereceria sua confiança para que um governo exercitasse estes poderes, com o agravante do sigilo, sem nenhuma supervisão e sem os limites de qualquer norma legal conhecida?

Os documentos também revelam o uso da psicologia e outras ciências sociais não apenas para entender, mas conformar e controlar o discurso do ativismo online. O documento que publicamos hoje expõe o trabalho da “Célula de Operações em Ciências Humanas” do GCHQ, que se dedica a “inteligência humana online” e a “influência e ruptura estratégicas”.

Sob o título de (Ação Online Encoberta”, o documento detalha uma vasta gama de meios para promover “operações de influência e info”, bem como “ruptura e ataque em rede de computadores”. Também analisa “como os seres humanos podem ser manipulados por meio de “líderes”, “confiança”, “obediência” e “conformidade”:

O documento desenvolve teorias sobre como seres humanos interagem, particularmente online. A partir disso, tenta identificar meios de influenciar desfechos políticos:

A partir das reportagens, formulamos diversas questões à GCHQ, entre as quais: (1) A GCHQ engaja-se de fato em “operações de falsa bandeira”, nas quais posta-se na internet e atribui-se falsamente a autoria a outros?; (2) A GCHQ envolve-se em esforços para influenciar ou manipular o discurso político online?; e (3) O mandato da GCHQ inclui perseguir criminosos comuns (em operações como “boiler room”), ou apenas ameças externas?

Como de costume, as questões foram ignoradas. A GCHQ optou por requentar sua resposta protocolar: “Mantemos há muito uma política de não comentar assuntos relacionados a inteligência, Além disso, todo o trabalho da GCHQ é executado de acordo com normas legais e políticas estritas, que asseguram que nossas atividades são autorizadas, necessárias e proporcionais, e que há rigorosa supervisão, inclusive da Secretaria de Estado, da Comissaria de Serviços de Interceptação e Inteligência e do Comitê Parlamentar de Inteligência e Segurança. Todos os nossos processos operacionais apoiam rigorosamente esta posição.”

A recusa das agências ocidentais a “comentar assuntos de inteligência” equivale a uma negativa a falar sobre tudo e qualquer coisa que fazem. Exatamente por isso, os vazamentos internos são tão urgentes e o jornalismo que o apoia é de enorme interesse público. Também é perfeitamente possível entender os ataques cada vez mais desequilibrados destas agências. Os sinais de que órgãos de inteligência do governo estão infiltrando-se em comunidades online e se envolvendo em “operações de falsa bandeira”, para desacreditar seus alvos, são frequentemente apresentados como fruto de teorias conspiratórias. Porém, estes documentos não deixam dúvidas sobre as práticas.

Nenhum governo deveria ter poderes para envolver-se em tais táticas. Que justificativa pode haver para que agências governamentais persigam pessoas — que não foram acusadas de crime algum –, destruam reputações, infiltrem-se em comunidades políticas online e desenvolvam técnicas de manipulação das narrativas online? Permitir que estas ações sejam executadas, sem nenhum conhecimento do público, é particularmente injustificável.